Autenticação forte do cliente delimita um terreno para que um indivíduo ou objeto possa ser considerado autêntico

No âmbito da Comunidade Européia, a adoção de mecanismos de autenticação forte do cliente é um dos pré-requisitos para o intercâmbio de informações entre entidades e países.

No entanto, este conceito é muito amplo e algumas vezes é associado aos processos de autenticação multifatorial (eu sei, eu tenho, eu sou). em outras ocasiões, é associado a um processo que não utilize senhas ou que exija que um indivíduo responda a um conjunto de perguntas que somente ele poderia conhecer.

Múltiplas conexões existentes entre entidades, indivíduos e objetos, nos mais diversos ambientes e sujeitos a todo tipo de tentativa de fraudes, exigem recursos cada vez mais sofisticados para garantir a autenticidade de uma transação, consulta ou requisição.

Diversas das iniciativas que apontam na direção de políticas, processos e instrumentos para garantir a autenticação forte do cliente.

Uma delas é o trabalho desenvolvido pelo FIDO Alliance

Outra iniciativa é patrocinada por uma entidade denominada OATH – Open Authentication. A visão do OATH aponta para uma rede onde:

- Os consumidores se sintam seguros ao inserir informações pessoais online,

- Os parceiros de negócios possam colaborar e compartilhar dados com segurança entre domínios e

- Os dispositivos constituem fios seguros em um tecido de rede fortemente tecido.

Conheça a OATH

Os membros da OATH contribuem para construir um protocolo aberto padrão, para fornecer uma arquitetura de referência para autenticação universal forte em todos os usuários e dispositivos em todas as redes.

A OATH já publicou a segunda versão do documento “OATH Reference Architecture“.

Segundo o Sumário Executivo deste documento, “A arquitetura de referência se destina a explicar a visão do OATH para autenticação, bem como fornecer um roteiro técnico de alto nível para seu trabalho. O público-alvo inclui tomadores de decisão e arquitetos técnicos de empresas membros e não membros do OATH, gerentes de TI e arquitetos de organizações que estão considerando a implantação de soluções de autenticação fortes e outras organizações de padrões que compartilham toda ou parte da visão do OATH.”

OATH – Visão e Objetivos

Cada vez mais, as organizações estão aproveitando os benefícios do e-business, abrindo suas redes e aplicativos para acesso de funcionários, parceiros de negócios e clientes. O método tradicional de proteger esse acesso, a senha estática, está sendo cada vez mais examinada por executivos de TI e de negócios, à medida que eles percebem que o controle de acesso baseado em senha, por si só, não pode atender aos requisitos de segurança da informação e conformidade regulamentar.

Uma identidade digital mais forte deve ser emitida para os usuários do sistema de informação, a fim de garantir que informações valiosas não sejam acessadas, modificadas ou roubadas por usuários não autorizados e para garantir que os requisitos de segurança, privacidade e relatórios de várias regulamentações do setor sejam atendidos.

Por esse motivo, o OATH acredita que o caminho para uma identidade digital forte deve começar com uma autenticação forte.

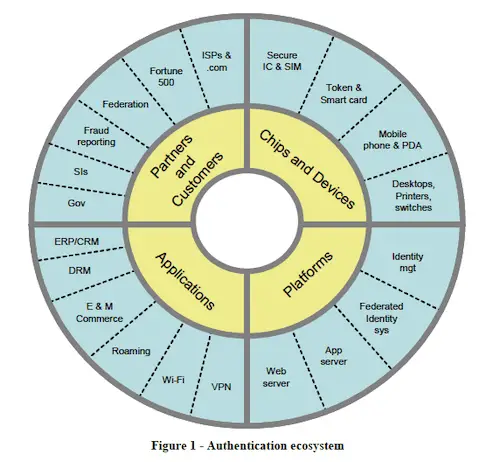

A autenticação forte é o primeiro pilar das redes confiáveis, nas quais as identidades podem ser confiáveis por parceiros independentes. É a base para uma rede mais segura, onde todos os usuários e todos os dispositivos são forte e mutuamente autenticados em um ambiente aberto, interoperável e federado. Esse ecossistema de autenticação é ilustrado na figura abaixo.

Cenários de uso da Autenticação forte do cliente

Acesso Remoto

Profissionais de vendas, prestadores de serviços, engenheiros e executivos em viagem precisam de acesso seguro à rede corporativa enquanto estão “em trânsito”.

Esta necessidade, antes restrita, foi extremamente ampliada a partir da necessidade de isolamento social decorrente da COVID-19.

Os usuários remotos necessitam de ampla gama de métodos de acesso, incluindo:

- VPN sem fio, sempre que seu laptop / PDA puder se conectar a um ponto de acesso WiFi

- VPN em uma conexão de banda larga de um laptop quando estiver em casa

- E-mail sem fio e outros aplicativos leves de um PDA ou outro dispositivo portátil

- Acesso à Web para e-mail e outros aplicativos habilitados para Web a partir de um cibercafé ou outro PC inseguro

Esses usuários devem ser capazes de usar um único conjunto de credenciais de autenticação segura em todos os pontos de acesso habilitados para o seu uso.

Serviços Financeiros

O acesso aos serviços financeiros migrou definitivamente para os smartphones e tablets, utilizados 24 horas por ia, 7 dias por semana, como mostram as pesquisas especializadas.

As instituições financeiras estão cientes do aumento da quantidade e da gravidade das ameaças na Internet e estão considerando a implantação da autenticação forte como um dos principais componentes de uma estratégia multicanal.

Para isso é necessário que as credenciais de autenticação sejam fáceis de usar por uma população diversificada de usuários, fáceis de implantar e financeiramente viáveis. Em vários aplicativos, usuários já são solicitados a autenticar e / ou assinar digitalmente suas transações.

Como as transações financeiras têm vários níveis de risco associados, a tendência é a implantação de tecnologias de autenticação baseada em risco. Os métodos de autenticação variam de acordo com resultados de análise de risco como valor da transação, canal, origem da transação, hábitos do cliente e histórico de comportamento.

De acordo com grupo de risco percebido, a plataforma de autenticação pode variar para uma técnica de autenticação mais forte.

A autenticação de compras pela internet implementa esta estratégia, integrando o protocolo EMV 3D Secure aos mecanismos de autenticação forte do cliente à análise de risco das transações.

Veja outros segmentos onde se aplica a autenticação forte do cliente:

- Telecomutação

- Extranets

- Governos

- Suporte de infraestrutura 24 x7

- Roaming sem fio

- Logon em dispositivos

- Redes fechadas

- Métodos

- Senhas

- OTP

- Desafio/resposta

- Assinatura da transação

- Certificados digitais

- Biometria

- Trusted Platform Modules