A utilização de múltiplas chaves e certificados em vários dispositivos e sistemas é uma necessidade real e tem crescido rapidamente. Este fluxo imenso de uso cria evidencia a necessidade da gestão centralizada. Falhas em redes que requerem criptografia e gerenciamento inadequado provocam paralisações indesejadas e perdas financeiras e de imagem incalculáveis.

Em muitos casos, as organizações adotam sistemas manuais para criar e distribuir chaves criptográficas para sistemas isolados.

O nível de criptografia e a adoção de métodos para implantação de chaves criptográficas varia entre os setores com base na necessidade, as tecnologias em uso e os tipos de dispositivos que exigem a proteção dos dados.

A Fornetix reconhece o valor e a necessidade dos negócios, organizações e prestadores de serviços para proteger informações, permitir transações comerciais seguras e entregar serviços confiáveis para garantir a segurança e confidencialidade aos seus clientes e parceiros de negócios.

As melhores práticas para gerenciamento de chaves criptográficas em sistemas corporativos requerem métodos centralizados, gerenciados de cima para baixo. Embora existam muitos produtos e soluções disponíveis que criam chaves criptográficas para diversos usos nas organizações, o desafio passa a ser adotar uma abordagem que forneça controle e escalabilidade prática e acessível.

Com o gerenciar, distribuir e federar chaves combinadas com segurança e facilidade?

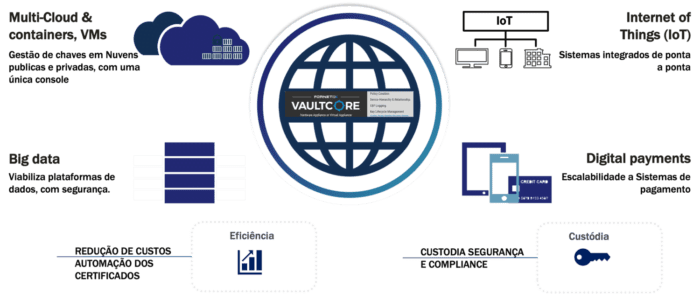

O VaultCore ajuda a coordenar as atividades de gestão centralizada do ciclo de vida da chaves de criptografia com aplicativos, comunicações e gerenciamento de infraestrutura.

Ao coordenar esses recursos com o resto da empresa, o monitoramento da utilização de chaves torna-se alinhado com outros componentes de política, monitoração empresarial e funções de gerenciamento.

Isso torna a criptografia mais acessível e a sua operacionaliza como um serviço.

O gerenciamento de chaves se torna um componente integral da missão de gestão, colocando a criptografia em linha com outros aspectos de Segurança de Dados e dos ambientes de comunicação.

A criptografia precisa ser gerenciada “Top-Down”, para garanti que a política organizacional é seguida e as chaves geradas e distribuídas estão seguras dentro do escopo de controles da organização.

Para atingir este objetivo, é necessário um método padrão para organizar a comunicação das principais operações de gerenciamento em um sistema de controle de dados, para que os aplicativos de gerenciamento possam controlar dispositivos registrados e esses dispositivos possam solicitar e receber a chave de forma automatizada.

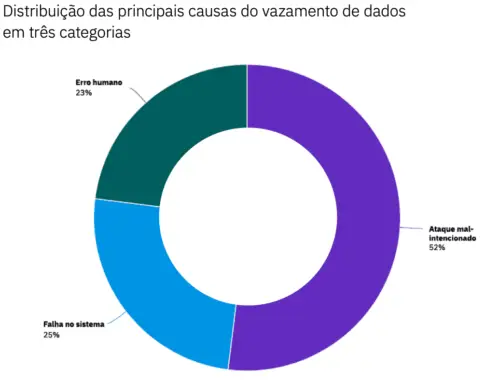

Segundo pesquisa realizada pela X-Force da IBM em 2019, cerca de 23% das causas de vazamento de dados estão relacionadas a erros humanos.

A automação dos processos de gestão do ciclo de vida das chaves e certificados amplia a eficiência e a segurança da criptografia

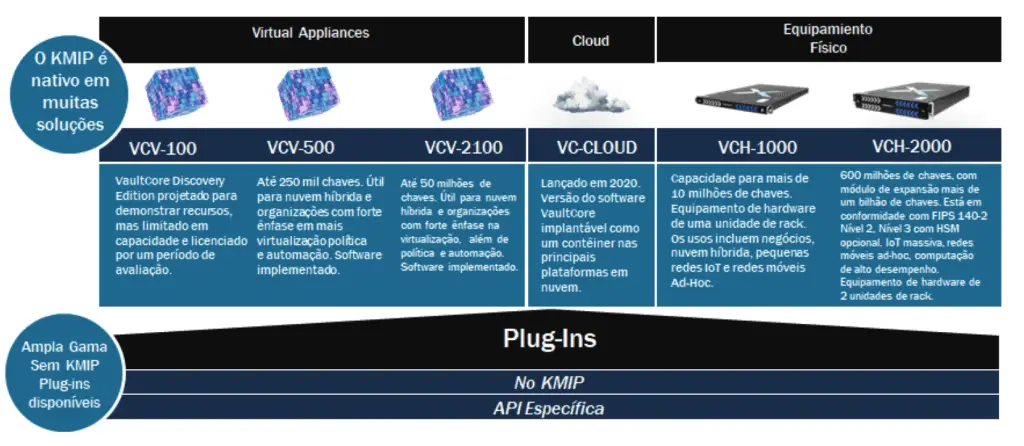

O VaultCore suporta o protocolo de interoperabilidade de gerenciamento de chaves (KMIP), os padrões de criptografia de chave pública PKCS #11 e o Formato de Evento Comum (CEF) como abordagens baseadas em padrões para gerenciamento de chaves, comando e controle, segurança de hardware, integração de módulos e integração com os sistemas de gerenciamento de eventos de incidentes de segurança

(SIEM).

KMIP e PKCS # 11 são especificações técnicas definidas pela Organização para o Avanço de Padrões de informação estruturada (OASIS) e estão diretamente associados aos padrões fornecidos pelo Instituto Nacional de Padrões e Tecnologia (NIST).

Como os recursos como criptografia mudam ao longo do tempo, o compromisso com os padrões garante uma via para a transição, dando aos usuários do VaultCore a capacidade de lidar com mudanças em escala empresarial com segurança e eficiência.

A funcionalidade do VaultCore é baseada no fornecimento de interoperabilidade em nível empresarial, extensibilidade, escalabilidade e segurança. A ênfase sobre essas qualidades fornece uma estrutura para segurança centrada em dados, que beneficia a organização ao alinhar os controles com o fluxo de informações na empresa. Alinhando a criptografia aos controles de segurança, a definição de autorização e gerenciamento com negócio de uma organização, é possível reforçar a ideia de que a “necessidade de saber” deve seguir um processo rígido.

Ao considerar as necessidades de segurança centradas em dados, a ênfase na interoperabilidade, extensibilidade, escalabilidade e segurança o VaultCore se torna uma solução que permite que a empresa libere todo o potencial da criptografia.

A habilidade de expandir a capacidade, mantendo uma alta disponibilidade em ambiente seguro e interoperável é uma característica fundamental doVaultCore. Este recurso inclui integração de gerenciamento de chaves com outros sistemas, traduzindo o protocolo (NETCONF, F5, Microsoft Cryptografics next generation APIs) para apoiar a consolidação de interfaces de usuário e suporte a uma rede dinâmica e adaptável, incluindo a segurança de dados em repouso e em movimento.

O VaultCore tem capacidade para suportar centenas de milhões de chaves, ao mesmo tempo em que oferece suporte à rede móvel “ad hoc”, comunicações táticas e criptografia no nível de arquivo ou objeto.

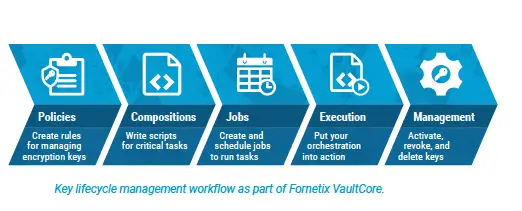

Composições e trabalhos dão às organizações a capacidade de definir operações complexas de gerenciamento de chaves em massa. Isso permite

orquestrar o gerenciamento de chaves, criptografia, segurança de redes e sistemas de negócios com a garantia de que as chaves usadas estão seguras e não serão perdidas ou comprometidas.

O VaultCore permite controles de acesso obrigatórios por meio de políticas e segurança posicional.

Controles de acesso discricionário por meio de agrupamentos KMIP permitem que o servidor VaultCore forneça um ciclo de vida de chaves seguro do data center até o limite tático.

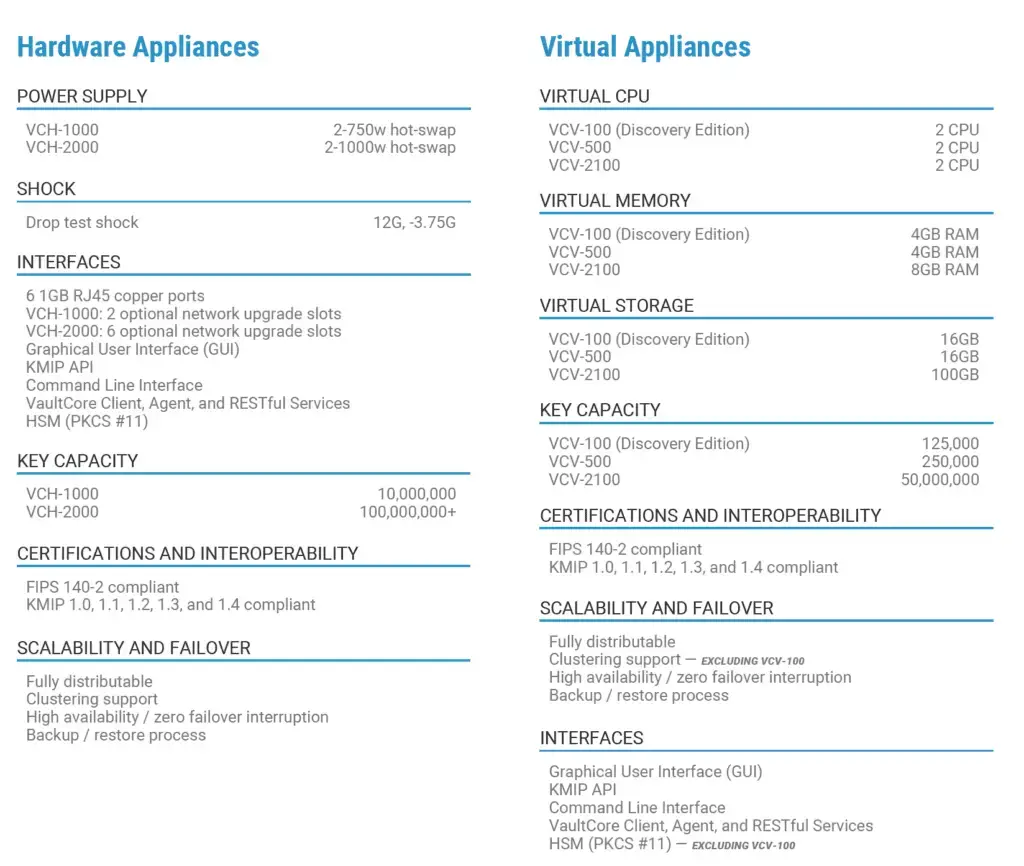

Das pequenas empresas às empresas globais, com enorme infraestrutura de IoT, há uma solução de implantação VaultCore que atende perfeitamente às necessidades exclusivas de sua organização.

O VaultCore foi projetado para crescer com você à medida que a necessidade de uso de criptografia aumenta. Uma pequena implantação de dispositivos VaultCore baseados em software pode ser atualizada de forma rápida e contínua para a potência e capacidade líderes do setor de nossos dispositivos de hardware montados em rack, com facilidade.

Telefone +55 21 999261133

Email: [email protected]