Converta mensagens ISO 8385 para ISO 20022

Use a ISO 20022 como sua menssageria padrão e utilize conversores para integrar mensagens ISO 8583

Pagamentos QR Code no mundo

EMV QR Code é um protocolo de pagamentos patrocinado pelo EMVCo que está padronizando esta modalidade de pagamentos no mundo e é utilizado no PIX (BR Code) EMVCo e o protocolo QR Code nos sistemas de pagamento Diversas iniciativas experimentaram o QR Code como método de pagamento. Antes do PIX, diversos sistemas de pagamento no […]

Data Share Only e o impasse do 3D Secure

Data Share Only tem potencial para desfazer o impasse que envolve comércios e emissores no uso da autenticação 3D Secure E-commerce e a necessidade da autenticação O lançamento dos cartões com chip EMV na segunda metade da década de 90 foi uma ferramenta importante para a derrubada das fraudes na indústria de pagamentos. Os chips […]

Sobre a autenticação 3DS

Uma série de artigos vai abordar a importância da Autenticação 3DS e os recursos disponíveis para realizar transações autênticas Começamos com uma visão geral As transações realizadas pela Internet tem mostrado um imenso potencial de crescimento. O desenvolvimento da tecnologia trouxe para os consumidores facilidade, comodidade e uma excelente experiência de uso. O isolamento social […]

A autenticação silenciosa do cliente

A autenticação silenciosa do cliente, ou a autenticação baseada no risco da transação, procura avaliar a autenticidade de uma transação sem a necessidade de intervenção do cliente (attrition) O objetivo do protocolo 3D Secure é executar um processo de autenticação forte de um cliente que realiza uma transação não presencial (cartão não presente). A versão […]

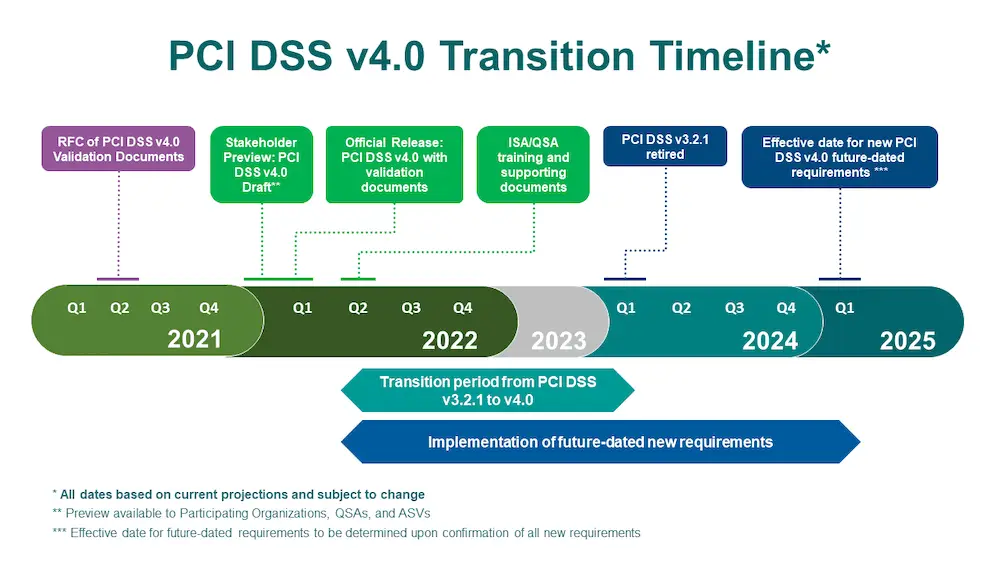

O PCI DSS Versão 3 está com seus dias contados

Conheça as novas diretrizes do PCI DSS para aprimorar a segurança dos pagamentos

Proteja os dados confidenciais dos clientes

/*! elementor – v3.12.2 – 23-04-2023 */ .elementor-widget-image{text-align:center}.elementor-widget-image a{display:inline-block}.elementor-widget-image a img[src$=”.svg”]{width:48px}.elementor-widget-image img{vertical-align:middle;display:inline-block} Proteja os dados confidenciais dos clientes com criptografia Implante a criptografia em todos os dispositivos e clientes utilizando um Hub que gerencia centenas de milhões de endpoints IoT Milhões de celulares, satélites e dispositivos IoT, combinados com a quantidade exorbitante de dados transferidos […]

Quando a autenticação multifator prejudica a jornada do cliente

/*! elementor – v3.12.1 – 02-04-2023 */ .elementor-heading-title{padding:0;margin:0;line-height:1}.elementor-widget-heading .elementor-heading-title[class*=elementor-size-]>a{color:inherit;font-size:inherit;line-height:inherit}.elementor-widget-heading .elementor-heading-title.elementor-size-small{font-size:15px}.elementor-widget-heading .elementor-heading-title.elementor-size-medium{font-size:19px}.elementor-widget-heading .elementor-heading-title.elementor-size-large{font-size:29px}.elementor-widget-heading .elementor-heading-title.elementor-size-xl{font-size:39px}.elementor-widget-heading .elementor-heading-title.elementor-size-xxl{font-size:59px} Quando a autenticação multifator não é implementada adequadamente, ao invés de promover segurança ela pode prejudicar a jornada do cliente /*! elementor – v3.12.1 – 02-04-2023 */ .elementor-widget-image{text-align:center}.elementor-widget-image a{display:inline-block}.elementor-widget-image a img[src$=”.svg”]{width:48px}.elementor-widget-image img{vertical-align:middle;display:inline-block} O uso de múltiplos fatores de autenticação é um […]

Quatro principais desafios ao gerenciar a criptografia

/*! elementor – v3.13.3 – 28-05-2023 */ .elementor-heading-title{padding:0;margin:0;line-height:1}.elementor-widget-heading .elementor-heading-title[class*=elementor-size-]>a{color:inherit;font-size:inherit;line-height:inherit}.elementor-widget-heading .elementor-heading-title.elementor-size-small{font-size:15px}.elementor-widget-heading .elementor-heading-title.elementor-size-medium{font-size:19px}.elementor-widget-heading .elementor-heading-title.elementor-size-large{font-size:29px}.elementor-widget-heading .elementor-heading-title.elementor-size-xl{font-size:39px}.elementor-widget-heading .elementor-heading-title.elementor-size-xxl{font-size:59px} Conheça os quatro principais desafios ao gerenciar a criptografia e sabia como o VaultCore pode ajudar a superá-los /*! elementor – v3.13.3 – 28-05-2023 */ .elementor-widget-image{text-align:center}.elementor-widget-image a{display:inline-block}.elementor-widget-image a img[src$=”.svg”]{width:48px}.elementor-widget-image img{vertical-align:middle;display:inline-block} O gerenciamento de chaves criptográficas é cada vez mais importante quanto […]

PCI divulga diretrizes para a proteção de dados

Em um conjunto de publicações e dicas – Back to Basics – o PCI orienta as pequenas e médias organizações com recomendações práticas para proteger dados de pagamento São artigos interessantes, que endereçam de forma pontual e bastante objetiva, temas relevantes para segurança dos dados Vale a pena conhecer. /*! elementor – v3.11.2 – 22-02-2023 […]