Conheça o SBMP – Software Based Mobile Payment

SBMP – Software Based Mobile Payment reúne o conjunto de soluções e componentes desenvolvidos para executar transações de pagamentos em dispositivos móveis A adoção de dispositivos móveis para pagamentos é bem mais complexa do que parece. O Mobile substitui componentes do ecossistema conhecidos e controlados, com os Chips EMV e os terminais de POS. Em […]

Pagamentos QR Code e o padrão EMV

O QR Code está crescendo em popularidade como uma solução emergente, que permite pagamentos sem contato. Os pagamentos com QR Code são suportados pelo EMVCo. Este artigo é uma compilação da publicação do EMVCo em 13 de maio de 2021. Postado em 13 de maio 2021 by Bastien Latge, Diretor de Tecnologia do EMVCo. Os códigos […]

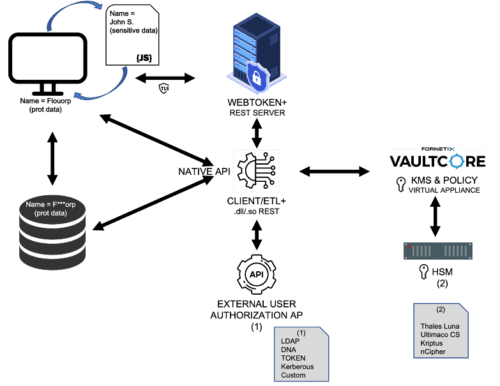

Tokenizando dados sensíveis

Problema: Existem dados sensíveis na base de dados que precisam ser protegidos. Qual a melhor estratégia de proteção? Esta é uma realidade comum: bases de dados estruturadas armazenam dados sensíveis, como CPF, CNPJ, Identidade, Data de Nascimento, Nomes, Números de prontuários. Estes dados atendem a formatos pré-definidos para seu armazenamento. A criptografia destes dados sem […]

Gestão de identidade

Coloque-se no lugar do cliente: é irritante ficar comprovando sua identidade para assegurar que você é você a cada atividade! É inegável que o cenário de uso das tecnologias atuais exige rigorosos conceitos de verificação de identidade forte do cliente (SCA). A partir de seus dispositivos, as pessoas têm acesso a uma quantidade infindável de […]

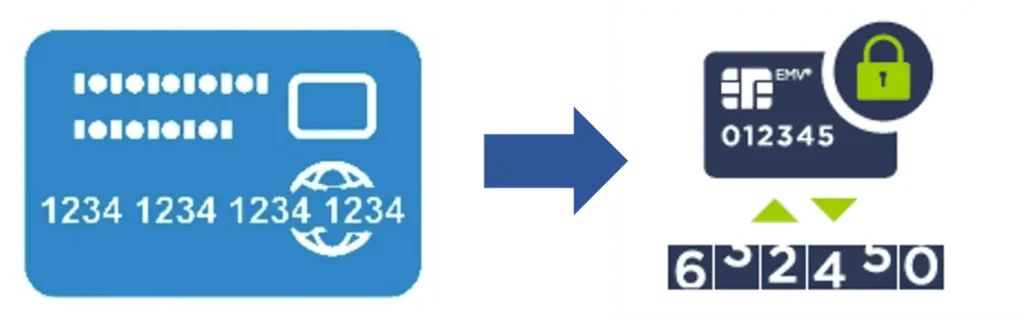

Format Preserving Encryption (FPE) e Cofre de Chaves

Utilize o Format Preserving Encryption – FPE para proteger dados sensíveis sem a necessidade de alterar as estruturas de armazenamento. Existem diversas situações onde informações sensíveis devem ser protegidas e o acesso permitido somente em casos controlados, para pessoas efetivamente autorizadas. Para citar um caso conhecido, vamos recordar o vazamento dos dados das planilhas de controle dos […]

Gestão centralizada de chaves criptográficas

/*! elementor – v3.5.4 – 23-01-2022 */ .elementor-widget-image{text-align:center}.elementor-widget-image a{display:inline-block}.elementor-widget-image a img[src$=”.svg”]{width:48px}.elementor-widget-image img{vertical-align:middle;display:inline-block} No cenário atual de sofisticação dos recursos de tecnologia associados aos negócios de qualquer organização, a necessidade de utilizar centenas ou milhares de chaves criptográficas diferentes é indispensável. Gerenciar o ciclo de vida destas chaves com processos manuais é um risco de negócio […]

O ambiente do seu fornecedor foi comprometido

/*! elementor – v3.5.3 – 28-12-2021 */ .elementor-widget-image{text-align:center}.elementor-widget-image a{display:inline-block}.elementor-widget-image a img[src$=”.svg”]{width:48px}.elementor-widget-image img{vertical-align:middle;display:inline-block} /*! elementor – v3.5.3 – 28-12-2021 */ .elementor-heading-title{padding:0;margin:0;line-height:1}.elementor-widget-heading .elementor-heading-title[class*=elementor-size-]>a{color:inherit;font-size:inherit;line-height:inherit}.elementor-widget-heading .elementor-heading-title.elementor-size-small{font-size:15px}.elementor-widget-heading .elementor-heading-title.elementor-size-medium{font-size:19px}.elementor-widget-heading .elementor-heading-title.elementor-size-large{font-size:29px}.elementor-widget-heading .elementor-heading-title.elementor-size-xl{font-size:39px}.elementor-widget-heading .elementor-heading-title.elementor-size-xxl{font-size:59px} O ambiente do seu fornecedor foi comprometido. Como evitar que as informações da sua organização sejam expostas por esta falha? Estudo de caso Considere um cenário onde uma organização, […]

Conheça o IAMPROT

A Hardprot passa a oferecer uma ferramenta de autenticação dinâmica multifator, alinhada aos requisitos de autenticação forte do cliente (SCA) e que pode ser integrada facilmente a múltiplas tecnologias, incluindo soluções de código aberto que utilizam autenticadores OATH, como Google e Microsoft. Utilizando as tecnologias mais avançadas, o IAMPROT implementa QR CODE ou mensagens fáceis […]

Vazar dados pessoais por motivos políticos é crime!

Vazar dados pessoais por motivos políticos é crime!

Alinhando a criptografia aos desafios atuais

/*! elementor – v3.5.0 – 12-12-2021 */ .elementor-widget-image{text-align:center}.elementor-widget-image a{display:inline-block}.elementor-widget-image a img[src$=”.svg”]{width:48px}.elementor-widget-image img{vertical-align:middle;display:inline-block} /*! elementor – v3.5.0 – 12-12-2021 */ .elementor-heading-title{padding:0;margin:0;line-height:1}.elementor-widget-heading .elementor-heading-title[class*=elementor-size-]>a{color:inherit;font-size:inherit;line-height:inherit}.elementor-widget-heading .elementor-heading-title.elementor-size-small{font-size:15px}.elementor-widget-heading .elementor-heading-title.elementor-size-medium{font-size:19px}.elementor-widget-heading .elementor-heading-title.elementor-size-large{font-size:29px}.elementor-widget-heading .elementor-heading-title.elementor-size-xl{font-size:39px}.elementor-widget-heading .elementor-heading-title.elementor-size-xxl{font-size:59px} O VaultCore oferece aos administradores o poder de se organizar em uma hierarquia baseada em políticas, alinhando a criptografia aos desafios atuais Este artigo é baseado na tradução do […]